Извините, ничего не найдено.

Не расстраивайся! Лучше выпей чайку!

|

|

|

|

|

|

|||||||

| Программное обеспечение / Software Программное обеспечение, софт, software а также всё, что с этим связано. Обсуждение, впечатления, рекомендации. |

|

|

|

Опции темы |

|

|

#1 |

|

Ференька

Регистрация: 26.01.2007

Адрес: улица Пушкина дом Колотушкина

Сообщений: 10,742

Написано 5,461 полезных сообщений (для 15,675 пользователей) |

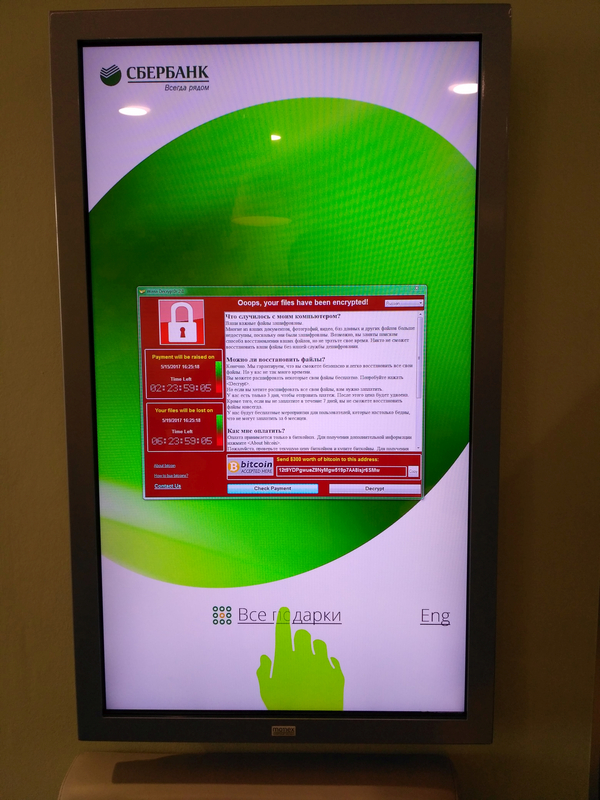

Wana decrypt0r

Ну что, господа, есть пострадавшие?

Давеча тут хайп начался, а у нас что-то пусто. В-общем вкратце: в протоколе SMB (он же "общие папки" Винды) нашлась уязвимость. Была найдена и закрыта с месяц назад обновлениями Винды... которые, как известно, далеко не все любят ставить. Как действует? Как заразиться? Как проверить, что вы в безопасности? Ещё почЫтать: https://geektimes.ru/post/289115/ Как видите, если не предпринимать откровенно дебильных действий (отключение обновлений винды) всё будет ОК. Сколько компов в мире пострадало? Делаем выводы относительно операторов ЭВМ. В этом треде обязательно появятся: 1. Господа, у которых Linux/MacOS и которые порадуются неудачам виндузятников. 2. Господа, которые будут утверждать, что у них всё нормально и без обновлений. 3. Господа, схватившие зловреда. 4. Случайные зрители. Вперёд!

__________________

|

|

(Offline)

|

|

| Эти 5 пользователя(ей) сказали Спасибо ABTOMAT за это полезное сообщение: |

DarkInside (15.05.2017), Gector (22.05.2017), Phantom (15.05.2017), Randomize (28.05.2017), St_AnGer (15.05.2017)

|

|

|

#2 |

|

Бывалый

Регистрация: 26.07.2009

Сообщений: 785

Написано 362 полезных сообщений (для 995 пользователей) |

Ответ: Wana decrypt0r

Читал где-то, что десяткобоги не подвержены.

В любом случае я за роутером и обновления не отключал, смеюсь над неудачниками. Ну що, сынку, допомогло тоби твое «работает — не трогай»? |

|

(Offline)

|

|

|

|

#3 | ||

|

Бывалый

Регистрация: 10.06.2011

Адрес: В горах

Сообщений: 849

Написано 331 полезных сообщений (для 853 пользователей) |

Ответ: Wana decrypt0r

__________________

Абсолютли! |

||

|

(Offline)

|

|

| Эти 2 пользователя(ей) сказали Спасибо ant0N за это полезное сообщение: |

DarkInside (15.05.2017), St_AnGer (15.05.2017)

|

|

|

#4 |

|

Разработчик

Регистрация: 08.08.2011

Сообщений: 505

Написано 191 полезных сообщений (для 369 пользователей) |

Ответ: Wana decrypt0r

У нас казанский ГИБДД накрыло, приостановили работу.

Читал на хабре, типа там зловред проверяет незарегистрированный домен и условие в коде: если этот домен зарегистрировали, то зловред отключается. При этом паренёк распиарился благодаря тому, что первый зарегистрировал этот домен и остановил вирусню. При этом спецыалисты по ИБ говорят, что это вполне расространенная практика регистрировать домен на себя, если зловред как-то обращается к незарегистрированному домену. И таких доменов спецыалисты регистрируют тыщи в год. Тогда как-то глупо получается, зачем делать такой стоп-кран в вирусне, если первый же попавшийся спецыалист по ИБ зарегает этот домен (если все так делают - регают домены) и вирусня отключится. Возможно такое, что этот паренёк как-то связан с вирусней и специально сделали этот стоп-кран, чтобы паренёк пропиарился, типа остановил глобальный апокалипсис?  Стоп-кран свою работу сделал, паренек на пьедестале, а теперь пошла вторая версия зловреда (настоящая) без стоп-крана и по другой уязвимости. Вроде авторы неделю дают на оплату, значит уверены, что неделю никто не взломает их зловреда. PS. Кто-то в 2017 еще держит 445 порт открытым? еще с начала 2000х все мануалы по хакерству начинаются со взлома 445 порта. |

|

(Offline)

|

|

|

|

#5 |

|

Элита

Регистрация: 14.06.2008

Адрес: Украина, Киев

Сообщений: 2,273

Написано 754 полезных сообщений (для 1,833 пользователей) |

Ответ: Wana decrypt0r

Фича с доменом - это по ходу простецкая защита от себя-дурака. Загоняешь этот домен себе в hosts и можешь быть уверен, что твоя же вирусня твой компьютер не нагнёт.

|

|

(Offline)

|

|

|

|

#6 | ||

|

Быдлокодер

Регистрация: 05.07.2009

Адрес: Проспит

Сообщений: 5,024

Написано 2,313 полезных сообщений (для 5,350 пользователей) |

Ответ: Wana decrypt0r

Хакерскими мануалами как-то не интересовался, и сомневаюсь что ими многие интересуются, ну так, всерьёз по крайней мере.

|

||

|

(Offline)

|

|

|

|

#7 |

|

Легенда

Регистрация: 14.10.2007

Сообщений: 3,878

Написано 2,012 полезных сообщений (для 5,072 пользователей) |

Ответ: Wana decrypt0r

Не пострадал. И на работе как то тихо. Обновления стабильно ставят.

|

|

(Offline)

|

|

|

|

#8 |

|

Ференька

Регистрация: 26.01.2007

Адрес: улица Пушкина дом Колотушкина

Сообщений: 10,742

Написано 5,461 полезных сообщений (для 15,675 пользователей) |

Ответ: Wana decrypt0r

Сомневаюсь, что фичу с доменом для себя сделали. Уж явно автор испытывал своё творчество на виртуальной машине/изолированной группе компов.

Говорят, кстати, были кулибины, что изловили зловреда, в HEX-редакторе в нём отключили рубильник по домену да перебили номер биткойн-кошелька на свой (самое главное-то!) и отправили путешествовать дальше.

__________________

|

|

(Offline)

|

|

| Эти 2 пользователя(ей) сказали Спасибо ABTOMAT за это полезное сообщение: |

DarkInside (24.05.2017), St_AnGer (24.05.2017)

|

|

|

#9 |

|

Бывалый

Регистрация: 19.06.2008

Сообщений: 679

Написано 264 полезных сообщений (для 450 пользователей) |

Ответ: Wana decrypt0r

Фича с доменом для обхода песочниц антивирусов. Очевидно же...

__________________

|

|

(Offline)

|

|

|

|

#10 |

|

Разработчик

Регистрация: 08.08.2011

Сообщений: 505

Написано 191 полезных сообщений (для 369 пользователей) |

Ответ: Wana decrypt0r

Ну это понятно, это официальная версия. Но насколько оправдано это использовать, если первый попавшийся зарегает домен? Куча же других способов идентификации, что прога запущена в песочнице (виртуальной машине). И эти способы более оправданы в данном контексте.

|

|

(Offline)

|

|

|

|

#11 |

|

Элита

Регистрация: 14.06.2008

Адрес: Украина, Киев

Сообщений: 2,273

Написано 754 полезных сообщений (для 1,833 пользователей) |

Ответ: Wana decrypt0r

|

|

(Offline)

|

|

|

|

#12 |

|

Бывалый

Регистрация: 19.06.2008

Сообщений: 679

Написано 264 полезных сообщений (для 450 пользователей) |

Ответ: Wana decrypt0r

Ну поведуй о надежных способах определения песочниц современных антивирусов

__________________

|

|

(Offline)

|

|

|

|

#13 |

|

Разработчик

Регистрация: 08.08.2011

Сообщений: 505

Написано 191 полезных сообщений (для 369 пользователей) |

Ответ: Wana decrypt0r

|

|

(Offline)

|

|

|

|

#14 |

|

Бывалый

Регистрация: 19.06.2008

Сообщений: 679

Написано 264 полезных сообщений (для 450 пользователей) |

Ответ: Wana decrypt0r

Ну конкретнее. Кто сказал что опрос конфигурации ос что-то даст вообще?

Ты по сути ничего не сказал. Какие именно низкоуровневые трюки (помним что у нас тут не уровень ядра, да?)?

__________________

|

|

(Offline)

|

|

| Сообщение было полезно следующим пользователям: |

Andvrok (30.05.2017)

|

|

|

#15 |

|

Разработчик

Регистрация: 08.08.2011

Сообщений: 505

Написано 191 полезных сообщений (для 369 пользователей) |

Ответ: Wana decrypt0r

Как конкретно детектировать виртуальную машину, могу по пунктам рассказать. А именно с песочницей антивируса не разбирался и сейчас пока нет времени разбираться, чтобы конкретно ответить. Но я уверен, что обращение к домену - это не лучший способ и есть другие способы, более приемлемые. Как доведется разобраться с песочницами антивирусов, так обязательно расскажу. В посте выше просто выделил направления, куда нужно копать, на мой взгляд.

|

|

(Offline)

|

|